Jakim cudem Chińczycy zaoferowali w przetargu takie same maszyny jak nasze i do tego tańsze o jedną trzecią? – dziwili się szefowie jednej z polskich spółek, światowego lidera w produkcji maszyn górniczych. Przetarg wart 300 mln zł właśnie wymknął im się z rąk. Wyjaśnienie zdumiewającego zdarzenia zajęło informatykom śledczym trzy tygodnie. Do systemu komputerowego polskiej firmy wkradł się sprytny programik, tzw. słuchaczek, którego zadaniem było wysyłanie dużych plików na serwer zlokalizowany w Azji. W ten sposób dokumentacja techniczna maszyn wyciekła do konkurencji. Na szpiegostwie przemysłowym niektóre polskie firmy straciły kilkaset milionów złotych.

To Azjaci mają obecnie najlepszych speców od szpiegostwa informatycznego. Chodzi tu zarówno o dane gospodarcze, jak i poufne informacje z gabinetów wysokich rangą urzędników. W połowie 2009 r. informatyczny gigant, firma Cisco, opublikowała raport, z którego wynika, że internetowi złodzieje danych jeszcze nigdy nie byli tak dobrze przygotowani. Gangi hakerów z całego świata współpracują z sobą i wymieniają się wykradzionymi danymi. Wśród największych zagrożeń raport wymienia bonety – sieci, które automatycznie rozsyłają spam i szkodliwe oprogramowanie. Za najgroźniejsze uznano „robaki" komputerowe. W postaci linku bądź pod maską innego oprogramowania instalują się one na firmowych i prywatnych komputerach, automatycznie kopiując dane i przesyłając je za pośrednictwem sieci. „Robaki" mogą zagościć na komputerze w wyniku kliknięcia na link w poczcie spamowej. Można również nieświadomie sprowadzić je, instalując jakiś program użytkowy.

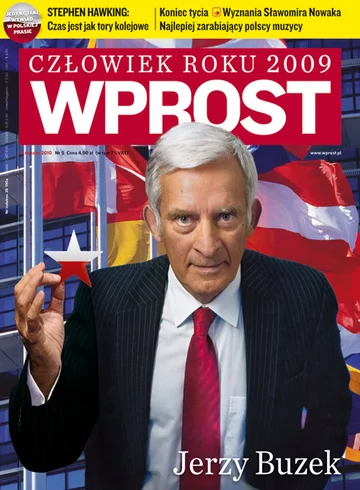

Więcej możesz przeczytać w 5/2010 wydaniu tygodnika Wprost .

Archiwalne wydania tygodnika Wprost dostępne są w specjalnej ofercie WPROST PREMIUM oraz we wszystkich e-kioskach i w aplikacjach mobilnych App Store i Google Play.